Ақпараттар қауіпсіздігін қорғау

#1 слайд

« Ақпараттық қауіпсіздіктің негізгі түсініктері мен анықтамалары:

шабуылдар, осалдықтар, қауіпсіздік саясаты, қауіпсіздік

механизмдері мен сервистері » тақырыбында

Авторлар : Турлыбекова Бибинур Кайнаровна

1 слайд

« Ақпараттық қауіпсіздіктің негізгі түсініктері мен анықтамалары: шабуылдар, осалдықтар, қауіпсіздік саясаты, қауіпсіздік механизмдері мен сервистері » тақырыбында Авторлар : Турлыбекова Бибинур Кайнаровна

#2 слайд

Дәріс жоспары:

1. Кіріспе;

2. Ақпараттық құндылықтар қауіпсіздігінің негізгі

бұзылушылықтары;

3. Ақпараттық қауіпсіздікке қатысты түсініктер және олардың

арақатынастары;

4. Қауіпсіздік механизмі;

5. Желілік қауіпсіздік моделі. Желілік шабуылдар

классификациясы;

6. Қауіпсіздік сервистері;

7. Ақпараттық жүйе қауіпсіздігінің негізгі принциптері.

2 слайд

Дәріс жоспары: 1. Кіріспе; 2. Ақпараттық құндылықтар қауіпсіздігінің негізгі бұзылушылықтары; 3. Ақпараттық қауіпсіздікке қатысты түсініктер және олардың арақатынастары; 4. Қауіпсіздік механизмі; 5. Желілік қауіпсіздік моделі. Желілік шабуылдар классификациясы; 6. Қауіпсіздік сервистері; 7. Ақпараттық жүйе қауіпсіздігінің негізгі принциптері.

#3 слайд

Кіріспе

Соңғы бірнеше онжылдықтар ішінде ақпараттық қауіпсіздік жөніндегі

талаптар елеулі өзгерістерге ұшырады. Ақпаратты өңдеудің

Автоматтандырылған жүйелерді кеңінен пайдалану алдында ақпарат

қауіпсіздігі тек қана физикалық және әкімшілік шаралар арқылы

қамтамасыз етілді. Компьютерлер келуімен, деректер мен

программалық орта файлдарының автоматты түрде қорғауды пайдалану

және бағдарламалық қамтамасыз ету анық болды.

Ақпарат тасымалданатын байланыс арналары көбінесе қорғалмаған

болып келеді және осы арнаға қатынас құру құқығы бар кез келген адам

хабарларды қолға түсіре алады. Сондықтан тораптарда ақпаратқа

айлакерлер жағынан шабуыл жасау мүмкіндігі зор.

3 слайд

Кіріспе Соңғы бірнеше онжылдықтар ішінде ақпараттық қауіпсіздік жөніндегі талаптар елеулі өзгерістерге ұшырады. Ақпаратты өңдеудің Автоматтандырылған жүйелерді кеңінен пайдалану алдында ақпарат қауіпсіздігі тек қана физикалық және әкімшілік шаралар арқылы қамтамасыз етілді. Компьютерлер келуімен, деректер мен программалық орта файлдарының автоматты түрде қорғауды пайдалану және бағдарламалық қамтамасыз ету анық болды. Ақпарат тасымалданатын байланыс арналары көбінесе қорғалмаған болып келеді және осы арнаға қатынас құру құқығы бар кез келген адам хабарларды қолға түсіре алады. Сондықтан тораптарда ақпаратқа айлакерлер жағынан шабуыл жасау мүмкіндігі зор.

#4 слайд

Ақпараттық құндылықтар қауіпсіздігінің негізгі

бұзылушылықтары

Ақпараттың

ашылуы

(жасырын-

дылығының

жоғалуы) Авторизация-

сыз өзгертуі

(тұтастықтың

жойылуы) Құндылықтарға

авторизация-сыз

қол жетімділікті

жоғалту (қол

жетімділік)

4 слайд

Ақпараттық құндылықтар қауіпсіздігінің негізгі бұзылушылықтары Ақпараттың ашылуы (жасырын- дылығының жоғалуы) Авторизация- сыз өзгертуі (тұтастықтың жойылуы) Құндылықтарға авторизация-сыз қол жетімділікті жоғалту (қол жетімділік)

#5 слайд

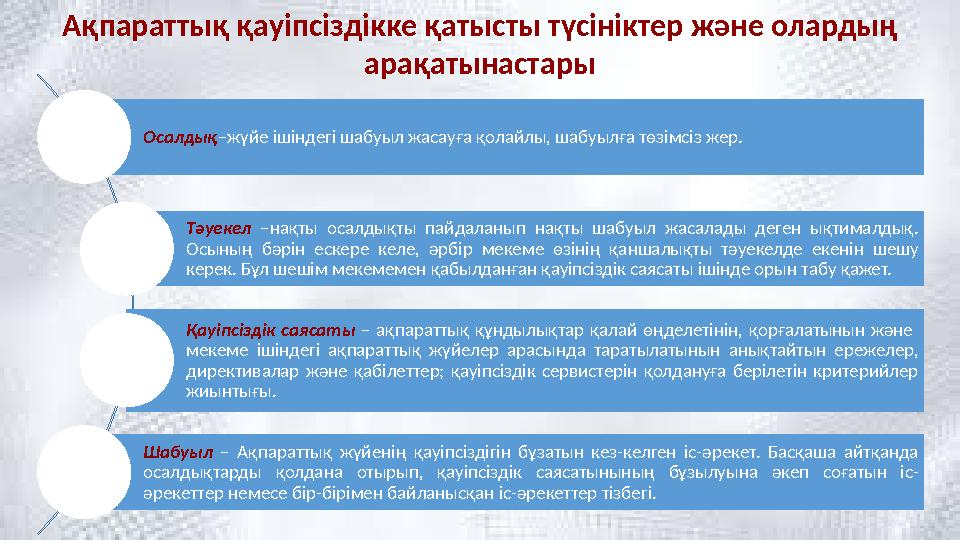

Осалдық –жүйе ішіндегі шабуыл жасауға қолайлы, шабуылға төзімсіз жер.

Тәуекел –нақты осалдықты пайдаланып нақты шабуыл жасалады деген ықтималдық.

Осының бәрін ескере келе, әрбір мекеме өзінің қаншалықты тәуекелде екенін шешу

керек. Бұл шешім мекемемен қабылданған қауіпсіздік саясаты ішінде орын табу қажет.

Қауіпсіздік саясаты – ақпараттық құндылықтар қалай өңделетінін, қорғалатынын және

мекеме ішіндегі ақпараттық жүйелер арасында таратылатынын анықтайтын ережелер,

директивалар және қабілеттер; қауіпсіздік сервистерін қолдануға берілетін критерийлер

жиынтығы.

Шабуыл – Ақпараттық жүйенің қауіпсіздігін бұзатын кез-келген іс-әрекет. Басқаша айтқанда

осалдықтарды қолдана отырып, қауіпсіздік саясатынының бұзылуына әкеп соғатын іс-

әрекеттер немесе бір-бірімен байланысқан іс-әрекеттер тізбегі.Ақпараттық қауіпсіздікке қатысты түсініктер және олардың

арақатынастары

5 слайд

Осалдық –жүйе ішіндегі шабуыл жасауға қолайлы, шабуылға төзімсіз жер. Тәуекел –нақты осалдықты пайдаланып нақты шабуыл жасалады деген ықтималдық. Осының бәрін ескере келе, әрбір мекеме өзінің қаншалықты тәуекелде екенін шешу керек. Бұл шешім мекемемен қабылданған қауіпсіздік саясаты ішінде орын табу қажет. Қауіпсіздік саясаты – ақпараттық құндылықтар қалай өңделетінін, қорғалатынын және мекеме ішіндегі ақпараттық жүйелер арасында таратылатынын анықтайтын ережелер, директивалар және қабілеттер; қауіпсіздік сервистерін қолдануға берілетін критерийлер жиынтығы. Шабуыл – Ақпараттық жүйенің қауіпсіздігін бұзатын кез-келген іс-әрекет. Басқаша айтқанда осалдықтарды қолдана отырып, қауіпсіздік саясатынының бұзылуына әкеп соғатын іс- әрекеттер немесе бір-бірімен байланысқан іс-әрекеттер тізбегі.Ақпараттық қауіпсіздікке қатысты түсініктер және олардың арақатынастары

#6 слайд

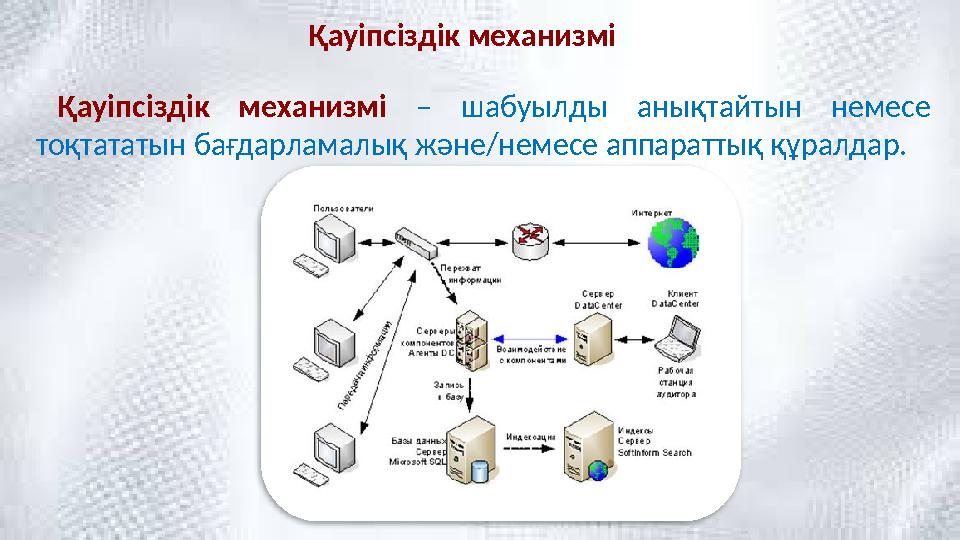

Қауіпсіздік механизмі

Қауіпсіздік механизмі – шабуылды анықтайтын немесе

тоқтататын бағдарламалық және/немесе аппараттық құралдар.

6 слайд

Қауіпсіздік механизмі Қауіпсіздік механизмі – шабуылды анықтайтын немесе тоқтататын бағдарламалық және/немесе аппараттық құралдар.

#7 слайд

Барлық шабуылдарды екі класска бөліге болады: пассивті

және активті

Жаудың берілген хабарламаны өзгертуіге немесе ақпараттық

ағын ортасына өзінің хабарламасын кіргізе алмаған кезде,

мұндай шабуыл пассивті деп аталады.

Жаудың жіберіліп отырған хабарламаны өзгертіп және де

өзінің хабарламасын ортаға салуға мүмкіндігі болатын шабуыл

түрін активті шабуыл деп аталады. Желілік қауіпсіздік моделі. Желілік шабуылдар

классификациясы

7 слайд

Барлық шабуылдарды екі класска бөліге болады: пассивті және активті Жаудың берілген хабарламаны өзгертуіге немесе ақпараттық ағын ортасына өзінің хабарламасын кіргізе алмаған кезде, мұндай шабуыл пассивті деп аталады. Жаудың жіберіліп отырған хабарламаны өзгертіп және де өзінің хабарламасын ортаға салуға мүмкіндігі болатын шабуыл түрін активті шабуыл деп аталады. Желілік қауіпсіздік моделі. Желілік шабуылдар классификациясы

#8 слайд

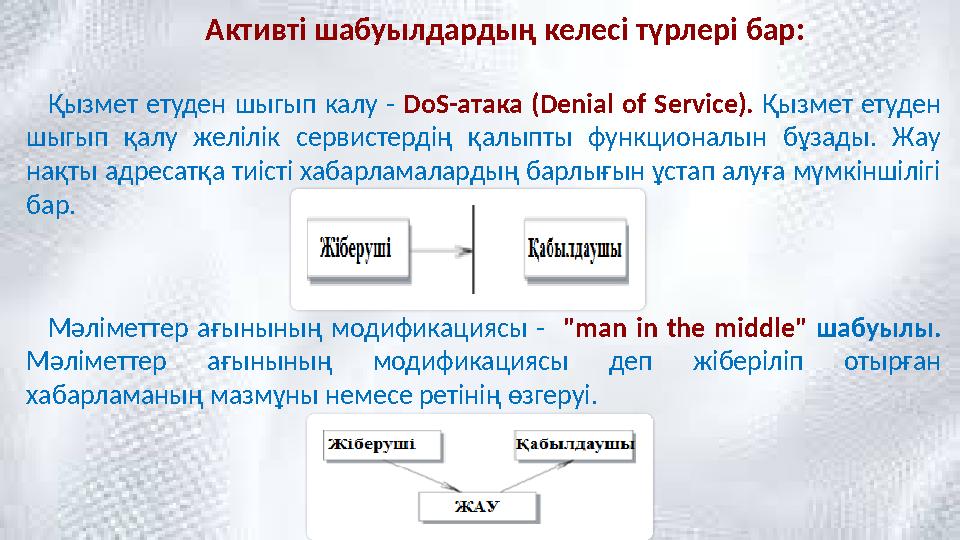

Активті шабуылдардың келесі түрлері бар:

Қызмет етуден шыгып калу - DoS-атака (Denial of Service). Қызмет етуден

шыгып қалу желілік сервистердің қалыпты функционалын бұзады. Жау

нақты адресатқа тиісті хабарламалардың барлығын ұстап алуға мүмкіншілігі

бар.

Мәліметтер ағынының модификациясы - "man in the middle" шабуылы.

Мәліметтер ағынының модификациясы деп жіберіліп отырған

хабарламаның мазмұны немесе ретінің өзгеруі.

8 слайд

Активті шабуылдардың келесі түрлері бар: Қызмет етуден шыгып калу - DoS-атака (Denial of Service). Қызмет етуден шыгып қалу желілік сервистердің қалыпты функционалын бұзады. Жау нақты адресатқа тиісті хабарламалардың барлығын ұстап алуға мүмкіншілігі бар. Мәліметтер ағынының модификациясы - "man in the middle" шабуылы. Мәліметтер ағынының модификациясы деп жіберіліп отырған хабарламаның мазмұны немесе ретінің өзгеруі.

#9 слайд

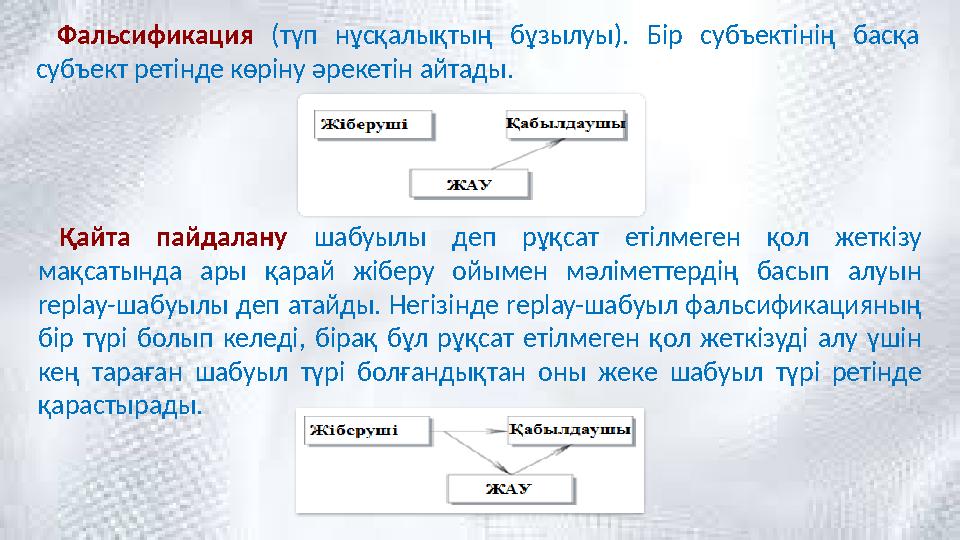

Фальсификация ( түп нұсқалықтың бұзылуы ) . Бір субъектінің басқа

субъект ретінде көріну әрекетін айтады .

Қайта пайдалану шабуылы деп рұқсат етілмеген қол жеткізу

мақсатында ары қарай жіберу ойымен мәліметтердің басып алуын

replay - шабуылы деп атайды. Негізінде replay-шабуыл фальсификацияның

бір түрі болып келеді, бірақ бұл рұқсат етілмеген қол жеткізуді алу үшін

кең тараған шабуыл түрі болғандықтан оны жеке шабуыл түрі ретінде

қарастырады.

9 слайд

Фальсификация ( түп нұсқалықтың бұзылуы ) . Бір субъектінің басқа субъект ретінде көріну әрекетін айтады . Қайта пайдалану шабуылы деп рұқсат етілмеген қол жеткізу мақсатында ары қарай жіберу ойымен мәліметтердің басып алуын replay - шабуылы деп атайды. Негізінде replay-шабуыл фальсификацияның бір түрі болып келеді, бірақ бұл рұқсат етілмеген қол жеткізуді алу үшін кең тараған шабуыл түрі болғандықтан оны жеке шабуыл түрі ретінде қарастырады.

#10 слайд

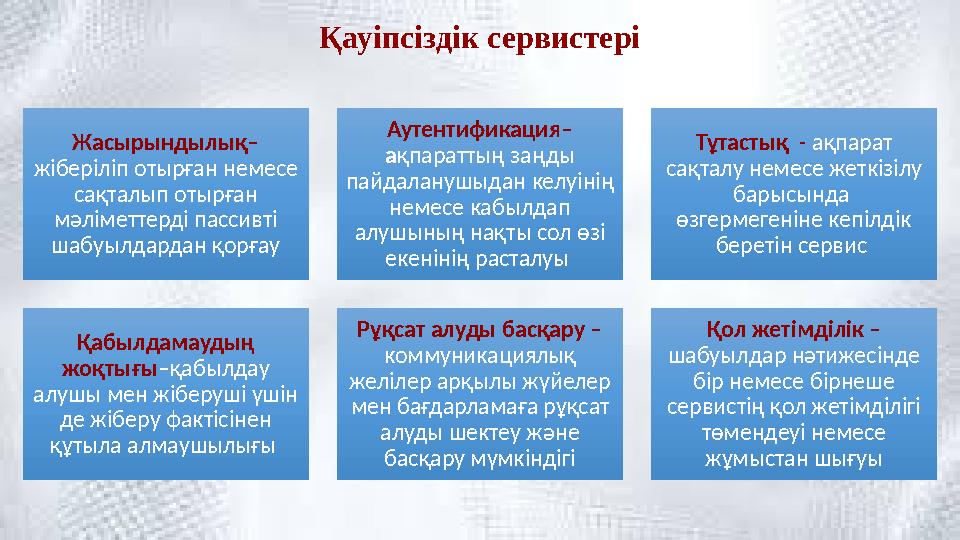

Қауіпсіздік сервистері

Жасырындылық–

жіберіліп отырған немесе

сақталып отырған

мәліметтерді пассивті

шабуылдардан қорғау Аутентификация–

а қпараттың заңды

пайдаланушыдан келуінің

немесе кабылдап

алушының нақты сол өзі

екенінің расталуы Тұтастық - ақпарат

сақталу немесе жеткізілу

барысында

өзгермегеніне кепілдік

беретін сервис

Қабылдамаудың

жоқтығы –қабылдау

алушы мен жіберуші үшін

де жіберу фактісінен

құтыла алмаушылығы Рұқсат алуды басқару –

коммуникациялық

желілер арқылы жүйелер

мен бағдарламаға рұқсат

алуды шектеу және

басқару мүмкіндігі Қол жетімділік –

шабуылдар нәтижесінде

бір немесе бірнеше

сервистің қол жетімділігі

төмендеуі немесе

жұмыстан шығуы

10 слайд

Қауіпсіздік сервистері Жасырындылық– жіберіліп отырған немесе сақталып отырған мәліметтерді пассивті шабуылдардан қорғау Аутентификация– а қпараттың заңды пайдаланушыдан келуінің немесе кабылдап алушының нақты сол өзі екенінің расталуы Тұтастық - ақпарат сақталу немесе жеткізілу барысында өзгермегеніне кепілдік беретін сервис Қабылдамаудың жоқтығы –қабылдау алушы мен жіберуші үшін де жіберу фактісінен құтыла алмаушылығы Рұқсат алуды басқару – коммуникациялық желілер арқылы жүйелер мен бағдарламаға рұқсат алуды шектеу және басқару мүмкіндігі Қол жетімділік – шабуылдар нәтижесінде бір немесе бірнеше сервистің қол жетімділігі төмендеуі немесе жұмыстан шығуы

#11 слайд

Қауіпсіздік механизмдері

Симметриялы шифрлеу алгоритмдері –

шифрлеу мен дешифрлеу үшін бір ғана кілт

қолданылатын және дешифлеу кілті

шифрлеу кілтінен оңай алынатын шифрлеу

алгоритмдері Симметриялы емес шифрлеу

алгоритмдері –шифрлеу мен дешифрлеу

үшін әр-түрлі кілттер қолданылатын (ашық

кілт және жабық кілт), бір кілтті біліп, екінші

кілтті есептеп шығу мүмкіншілігі жоқ

шифрлеу алгоритмдері

Хэш-функциялар –кіріс мәліметтер болып

кез-келген ұзындықтағы хабарлама, ал

шығыста –шектелген ұзындықты хабарлама

шығатын функция

11 слайд

Қауіпсіздік механизмдері Симметриялы шифрлеу алгоритмдері – шифрлеу мен дешифрлеу үшін бір ғана кілт қолданылатын және дешифлеу кілті шифрлеу кілтінен оңай алынатын шифрлеу алгоритмдері Симметриялы емес шифрлеу алгоритмдері –шифрлеу мен дешифрлеу үшін әр-түрлі кілттер қолданылатын (ашық кілт және жабық кілт), бір кілтті біліп, екінші кілтті есептеп шығу мүмкіншілігі жоқ шифрлеу алгоритмдері Хэш-функциялар –кіріс мәліметтер болып кез-келген ұзындықтағы хабарлама, ал шығыста –шектелген ұзындықты хабарлама шығатын функция

#12 слайд

Желілік өзара-әрекеттесу моделі

12 слайд

Желілік өзара-әрекеттесу моделі

#13 слайд

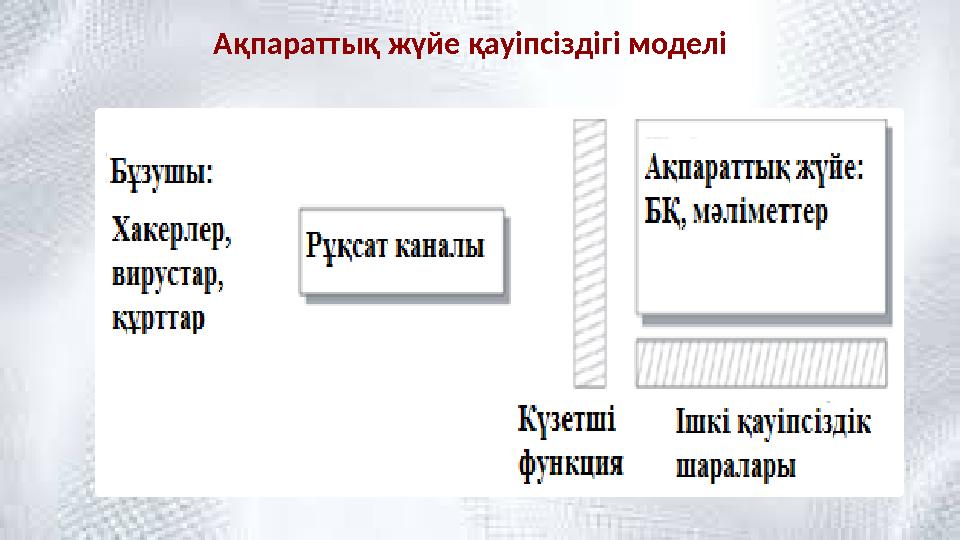

Ақпараттық жүйе қауіпсіздігі моделі

13 слайд

Ақпараттық жүйе қауіпсіздігі моделі

#14 слайд

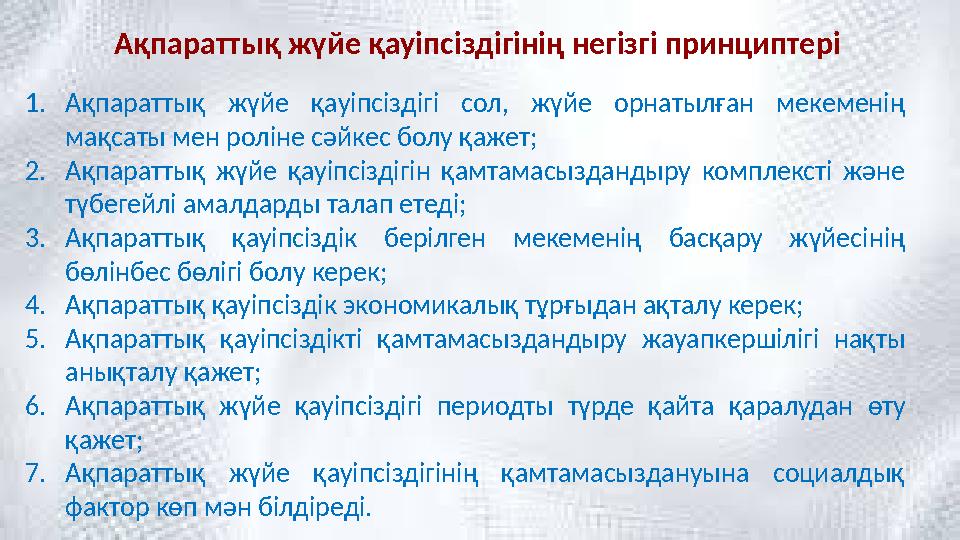

Ақпараттық жүйе қауіпсіздігінің негізгі принциптері

1. Ақпараттық жүйе қауіпсіздігі сол, жүйе орнатылған мекеменің

мақсаты мен роліне сәйкес болу қажет;

2. Ақпараттық жүйе қауіпсіздігін қамтамасыздандыру комплексті және

түбегейлі амалдарды талап етеді;

3. Ақпараттық қауіпсіздік берілген мекеменің басқару жүйесінің

бөлінбес бөлігі болу керек;

4. Ақпараттық қауіпсіздік экономикалық тұрғыдан ақталу керек;

5. Ақпараттық қауіпсіздікті қамтамасыздандыру жауапкершілігі нақты

анықталу қажет;

6. Ақпараттық жүйе қауіпсіздігі периодты түрде қайта қаралудан өту

қажет;

7. Ақпараттық жүйе қауіпсіздігінің қамтамасыздануына социалдық

фактор көп мән білдіреді.

14 слайд

Ақпараттық жүйе қауіпсіздігінің негізгі принциптері 1. Ақпараттық жүйе қауіпсіздігі сол, жүйе орнатылған мекеменің мақсаты мен роліне сәйкес болу қажет; 2. Ақпараттық жүйе қауіпсіздігін қамтамасыздандыру комплексті және түбегейлі амалдарды талап етеді; 3. Ақпараттық қауіпсіздік берілген мекеменің басқару жүйесінің бөлінбес бөлігі болу керек; 4. Ақпараттық қауіпсіздік экономикалық тұрғыдан ақталу керек; 5. Ақпараттық қауіпсіздікті қамтамасыздандыру жауапкершілігі нақты анықталу қажет; 6. Ақпараттық жүйе қауіпсіздігі периодты түрде қайта қаралудан өту қажет; 7. Ақпараттық жүйе қауіпсіздігінің қамтамасыздануына социалдық фактор көп мән білдіреді.

#15 слайд

Ақпаратты өңдеудің автоматтандырылған жүйесі (АЖ)

ретінде келесі объектер жиынтығын түсіну керек:

•

1. есептеуіш техника құралдарын;

•

2. программалық жасауды;

•

3. байланыс арналарын;

•

4. түрлі тасушылардағы ақпараттарды;

•

5. қызметшілер мен жүйені пайдаланушыларды.

15 слайд

Ақпаратты өңдеудің автоматтандырылған жүйесі (АЖ) ретінде келесі объектер жиынтығын түсіну керек: • 1. есептеуіш техника құралдарын; • 2. программалық жасауды; • 3. байланыс арналарын; • 4. түрлі тасушылардағы ақпараттарды; • 5. қызметшілер мен жүйені пайдаланушыларды.

#16 слайд

АЖ-нің ақпараттық қауіпсіздігі жүйенің мына

күйлерінде:

•

1. жүйенің сыртқы және ішкі қауіп-қатерлердің тұрақсыздандыру

әсеріне қарсы тұра алу қабілеті бар кезіндегісі;

•

2. жүйенің жұмыс істеуі және жүйенің бар болуы сыртқы ортаға

және оның өзінің элементтеріне қауіп келтірмеуі кезіндегісі

қарастырылады.

16 слайд

АЖ-нің ақпараттық қауіпсіздігі жүйенің мына күйлерінде: • 1. жүйенің сыртқы және ішкі қауіп-қатерлердің тұрақсыздандыру әсеріне қарсы тұра алу қабілеті бар кезіндегісі; • 2. жүйенің жұмыс істеуі және жүйенің бар болуы сыртқы ортаға және оның өзінің элементтеріне қауіп келтірмеуі кезіндегісі қарастырылады.

#17 слайд

Тәжірибе жүзінде ақпараттық қауіпсіздік

қорғалатын ақпараттың келесі негізгі

қасиеттерінің жиынтығы ретінде

қарастырылады:

•

· конфиденциалдылық (құпияланғандық), яғни ақпаратқа тек заңды

пайдаланушылар қатынай алатындығы;

•

· тұтастық, біріншіден, тек заңды және сәйкесті өкілдігі бар

пайдаланушылар ғана өзгерте алатын ақпараттың қорғалуын, ал

екіншіден ақпараттың ішкі қайшылықсыздығын және (егер берілген

қасиет қолданыла алатын болса) заттардың нақты жағдайын

бейнелеуін қамтамасыз ететіндігі;

•

· қатынау қолайлығы, қорғалатын ақпаратқа заңды

пайдаланушыларға бөгетсіз қатынаудың кепілі болуы.

17 слайд

Тәжірибе жүзінде ақпараттық қауіпсіздік қорғалатын ақпараттың келесі негізгі қасиеттерінің жиынтығы ретінде қарастырылады: • · конфиденциалдылық (құпияланғандық), яғни ақпаратқа тек заңды пайдаланушылар қатынай алатындығы; • · тұтастық, біріншіден, тек заңды және сәйкесті өкілдігі бар пайдаланушылар ғана өзгерте алатын ақпараттың қорғалуын, ал екіншіден ақпараттың ішкі қайшылықсыздығын және (егер берілген қасиет қолданыла алатын болса) заттардың нақты жағдайын бейнелеуін қамтамасыз ететіндігі; • · қатынау қолайлығы, қорғалатын ақпаратқа заңды пайдаланушыларға бөгетсіз қатынаудың кепілі болуы.

#18 слайд

АЖ құраушыларының жоғалуына, жойылуы мен

қызмет етуін тоқтатуына келтіретін

мүмкіндігі.Қауіптердің жіктелуі:

•

· Пайда болу табиғатына қарай табиғи және жасанды болып бөлінеді. Табиғи

–бұл адамға байланыссыз АЖ-ге физикалық процесстер мен табиғи

апаттардың әсер ету нәтижесінде пайда болған қауіп. Өз кезегінде жасанды

қауіп адамның әрекетінен туындайды. Табиғи қауіптің мысалы ретінде өрт,

тасқын, цунами, жер сілкінісі және т.б. айтса болады. Мұндай қауіптің

жағымсыз жағы – оны болжаудың қиындығы және мүмкін еместігі.

•

· Ниеттілік дәрежесіне сәйкес кездейсоқ және қасақана болып бөлінеді.

Кездейсоқ қауіп қызметшілердің немқұрайдылығынан немесе әдейілеп

жасалмаған қателіктерінен пайда болады. Қасақана қауіп әдетте бағытталып

жасалған әрекет нәтижесінде пайда болады.Кездейсоқ қауіптің мысалы

ретінде байқаусыз деректердің қате енгізілуін, абайсыз жабдықтың

бүлдірілуін келтіруге болады. Ал қаскүнемнің физикалық қатынаудың

белгіленген ережелерін бұзып қорғалатын аймаққа рұқсатсыз кіру қасақана

қауіптің мысалы болып табылады.

18 слайд

АЖ құраушыларының жоғалуына, жойылуы мен қызмет етуін тоқтатуына келтіретін мүмкіндігі.Қауіптердің жіктелуі: • · Пайда болу табиғатына қарай табиғи және жасанды болып бөлінеді. Табиғи –бұл адамға байланыссыз АЖ-ге физикалық процесстер мен табиғи апаттардың әсер ету нәтижесінде пайда болған қауіп. Өз кезегінде жасанды қауіп адамның әрекетінен туындайды. Табиғи қауіптің мысалы ретінде өрт, тасқын, цунами, жер сілкінісі және т.б. айтса болады. Мұндай қауіптің жағымсыз жағы – оны болжаудың қиындығы және мүмкін еместігі. • · Ниеттілік дәрежесіне сәйкес кездейсоқ және қасақана болып бөлінеді. Кездейсоқ қауіп қызметшілердің немқұрайдылығынан немесе әдейілеп жасалмаған қателіктерінен пайда болады. Қасақана қауіп әдетте бағытталып жасалған әрекет нәтижесінде пайда болады.Кездейсоқ қауіптің мысалы ретінде байқаусыз деректердің қате енгізілуін, абайсыз жабдықтың бүлдірілуін келтіруге болады. Ал қаскүнемнің физикалық қатынаудың белгіленген ережелерін бұзып қорғалатын аймаққа рұқсатсыз кіру қасақана қауіптің мысалы болып табылады.

#19 слайд

•

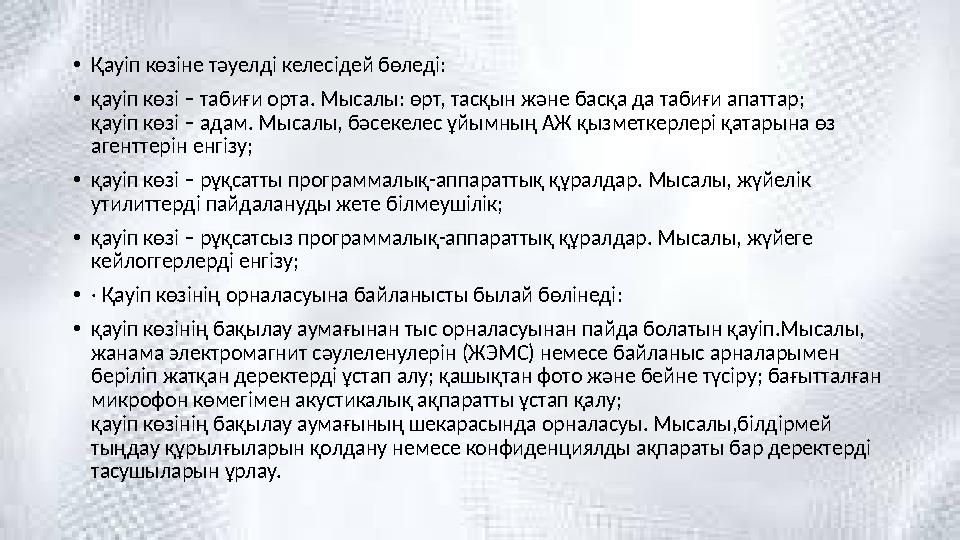

Қауіп көзіне тәуелді келесідей бөледі:

•

қауіп көзі – табиғи орта. Мысалы: өрт, тасқын және басқа да табиғи апаттар;

қауіп көзі – адам. Мысалы, бәсекелес ұйымның АЖ қызметкерлері қатарына өз

агенттерін енгізу;

•

қауіп көзі – рұқсатты программалық-аппараттық құралдар. Мысалы, жүйелік

утилиттерді пайдалануды жете білмеушілік;

•

қауіп көзі – рұқсатсыз программалық-аппараттық құралдар. Мысалы, жүйеге

кейлоггерлерді енгізу;

•

· Қауіп көзінің орналасуына байланысты былай бөлінеді:

•

қауіп көзінің бақылау аумағынан тыс орналасуынан пайда болатын қауіп.Мысалы,

жанама электромагнит сәулеленулерін (ЖЭМС) немесе байланыс арналарымен

беріліп жатқан деректерді ұстап алу; қашықтан фото және бейне түсіру; бағытталған

микрофон көмегімен акустикалық ақпаратты ұстап қалу;

қауіп көзінің бақылау аумағының шекарасында орналасуы. Мысалы,білдірмей

тыңдау құрылғыларын қолдану немесе конфиденциялды ақпараты бар деректерді

тасушыларын ұрлау.

19 слайд

• Қауіп көзіне тәуелді келесідей бөледі: • қауіп көзі – табиғи орта. Мысалы: өрт, тасқын және басқа да табиғи апаттар; қауіп көзі – адам. Мысалы, бәсекелес ұйымның АЖ қызметкерлері қатарына өз агенттерін енгізу; • қауіп көзі – рұқсатты программалық-аппараттық құралдар. Мысалы, жүйелік утилиттерді пайдалануды жете білмеушілік; • қауіп көзі – рұқсатсыз программалық-аппараттық құралдар. Мысалы, жүйеге кейлоггерлерді енгізу; • · Қауіп көзінің орналасуына байланысты былай бөлінеді: • қауіп көзінің бақылау аумағынан тыс орналасуынан пайда болатын қауіп.Мысалы, жанама электромагнит сәулеленулерін (ЖЭМС) немесе байланыс арналарымен беріліп жатқан деректерді ұстап алу; қашықтан фото және бейне түсіру; бағытталған микрофон көмегімен акустикалық ақпаратты ұстап қалу; қауіп көзінің бақылау аумағының шекарасында орналасуы. Мысалы,білдірмей тыңдау құрылғыларын қолдану немесе конфиденциялды ақпараты бар деректерді тасушыларын ұрлау.

#20 слайд

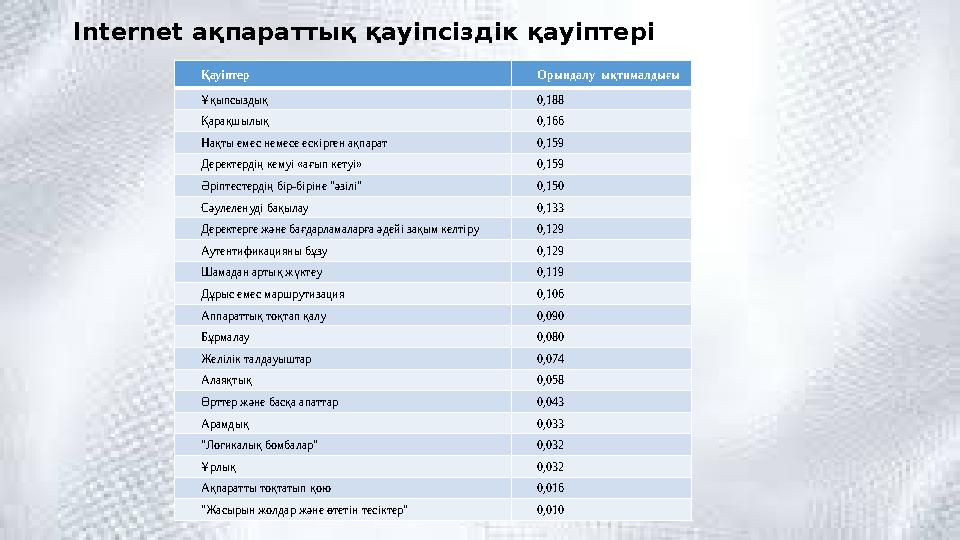

Internet ақпараттық қауіпсіздік қауіптері

Қауіптер Орындалу ықтималдығы

Ұқыпсыздық 0,188

Қарақшылық 0,166

Нақты емес немесе ескірген ақпарат 0,159

Деректердің кемуі «ағып кетуі» 0,159

Әріптестердің бір-біріне "әзілі" 0,150

Сәулеленуді бақылау 0,133

Деректерге және бағдарламаларға әдейі зақым келтіру 0,129

Аутентификацияны бұзу 0,129

Шамадан артық жүктеу 0,119

Дұрыс емес маршрутизация 0,106

Аппараттық тоқтап қалу 0,090

Бұрмалау 0,080

Желілік талдауыштар 0,074

Алаяқтық 0,058

Өрттер және басқа апаттар 0,043

Арамдық 0,033

"Логикалық бомбалар" 0,032

Ұрлық 0,032

Ақпаратты тоқтатып қою 0,016

"Жасырын жолдар және өтетін тесіктер" 0,010

20 слайд

Internet ақпараттық қауіпсіздік қауіптері Қауіптер Орындалу ықтималдығы Ұқыпсыздық 0,188 Қарақшылық 0,166 Нақты емес немесе ескірген ақпарат 0,159 Деректердің кемуі «ағып кетуі» 0,159 Әріптестердің бір-біріне "әзілі" 0,150 Сәулеленуді бақылау 0,133 Деректерге және бағдарламаларға әдейі зақым келтіру 0,129 Аутентификацияны бұзу 0,129 Шамадан артық жүктеу 0,119 Дұрыс емес маршрутизация 0,106 Аппараттық тоқтап қалу 0,090 Бұрмалау 0,080 Желілік талдауыштар 0,074 Алаяқтық 0,058 Өрттер және басқа апаттар 0,043 Арамдық 0,033 "Логикалық бомбалар" 0,032 Ұрлық 0,032 Ақпаратты тоқтатып қою 0,016 "Жасырын жолдар және өтетін тесіктер" 0,010

#21 слайд

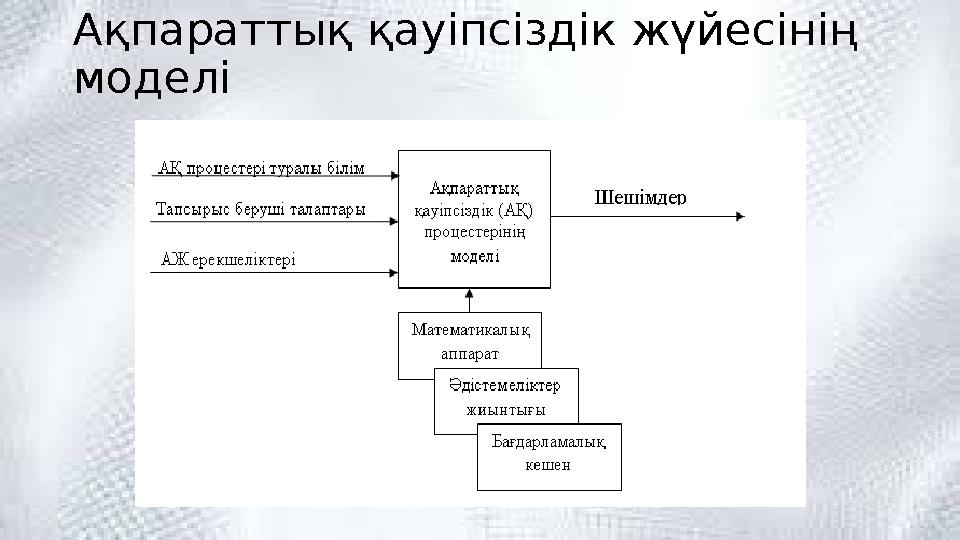

Ақпараттық қауіпсіздік жүйесінің

моделі

21 слайд

Ақпараттық қауіпсіздік жүйесінің моделі

#22 слайд

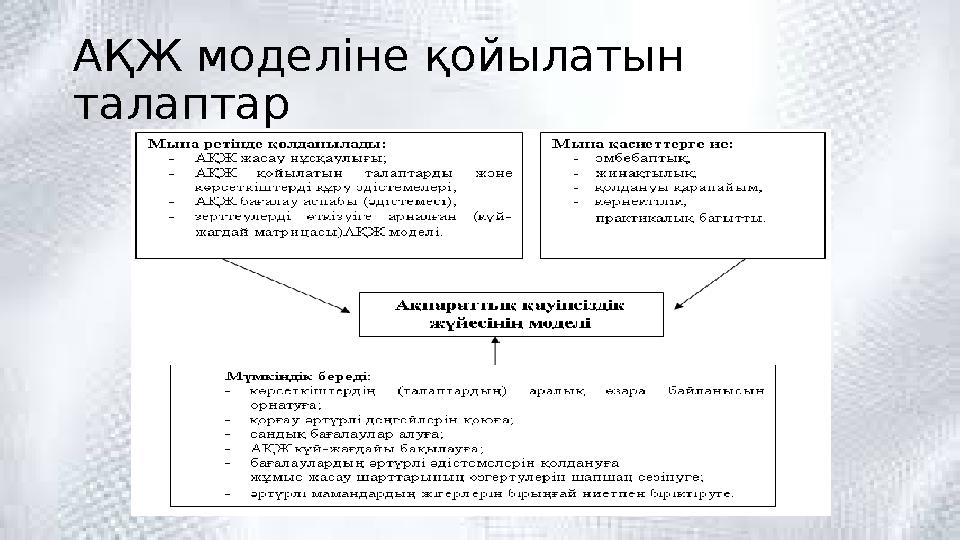

АҚЖ моделіне қойылатын

талаптар

22 слайд

АҚЖ моделіне қойылатын талаптар

#23 слайд

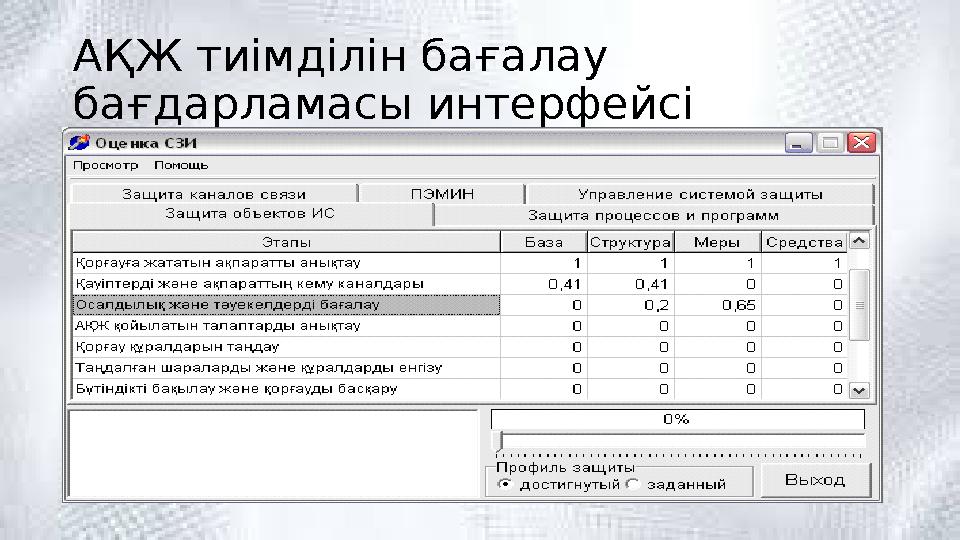

АҚЖ тиімділін бағалау

бағдарламасы интерфейсі

23 слайд

АҚЖ тиімділін бағалау бағдарламасы интерфейсі

#24 слайд

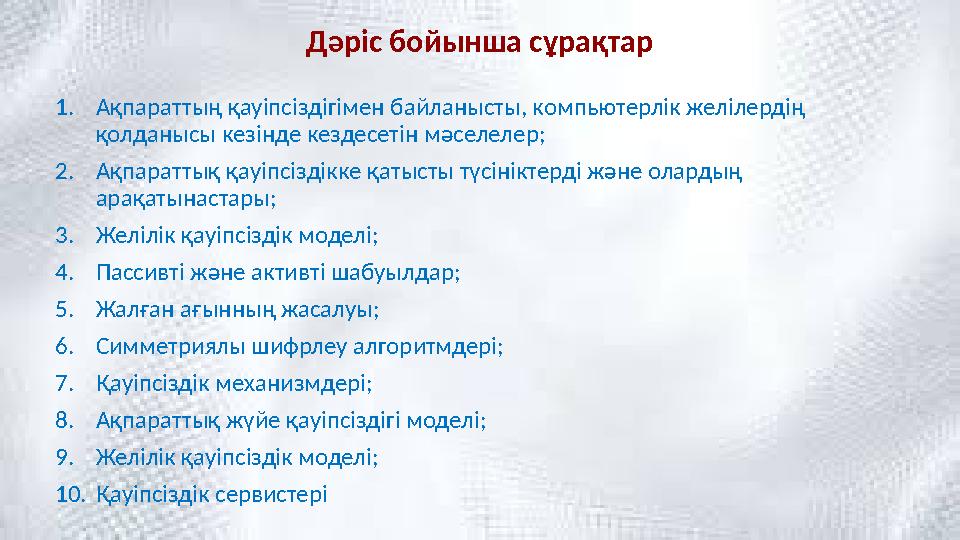

Дәріс бойынша сұрақтар

1. Ақпараттың қауіпсіздігімен байланысты, компьютерлік желілердің

қолданысы кезінде кездесетін мәселелер;

2. Ақпараттық қауіпсіздікке қатысты түсініктерді және олардың

арақатынастары;

3. Желілік қауіпсіздік моделі;

4. Пассивті және активті шабуылдар;

5. Жалған ағынның жасалуы;

6. Симметриялы шифрлеу алгоритмдері;

7. Қауіпсіздік механизмдері;

8. Ақпараттық жүйе қауіпсіздігі моделі;

9. Желілік қауіпсіздік моделі;

10. Қауіпсіздік сервистері

24 слайд

Дәріс бойынша сұрақтар 1. Ақпараттың қауіпсіздігімен байланысты, компьютерлік желілердің қолданысы кезінде кездесетін мәселелер; 2. Ақпараттық қауіпсіздікке қатысты түсініктерді және олардың арақатынастары; 3. Желілік қауіпсіздік моделі; 4. Пассивті және активті шабуылдар; 5. Жалған ағынның жасалуы; 6. Симметриялы шифрлеу алгоритмдері; 7. Қауіпсіздік механизмдері; 8. Ақпараттық жүйе қауіпсіздігі моделі; 9. Желілік қауіпсіздік моделі; 10. Қауіпсіздік сервистері

#25 слайд

Әдебиеттер:

1. В.А. Конявский. Управление защитой информации на базе

СЗИ НСД «Аккорд». –М.: Радио и связь, 2009. -325с.

2. Alex WebKnacKer; «Быстро и легко. Хакинг и антихакинг:

защита и нападение» Учебное пособие.— М.: Лучшие

книги, 2014.

3. Спесивцев А.В., Защита информации в персональных ЭВМ.

4. Мафтик С. Механизмы защиты в сетях ЭВМ. М.:Мир, 1995.

5. Б. Анин; «Защита компьютерной информации».

25 слайд

Әдебиеттер: 1. В.А. Конявский. Управление защитой информации на базе СЗИ НСД «Аккорд». –М.: Радио и связь, 2009. -325с. 2. Alex WebKnacKer; «Быстро и легко. Хакинг и антихакинг: защита и нападение» Учебное пособие.— М.: Лучшие книги, 2014. 3. Спесивцев А.В., Защита информации в персональных ЭВМ. 4. Мафтик С. Механизмы защиты в сетях ЭВМ. М.:Мир, 1995. 5. Б. Анин; «Защита компьютерной информации».

#26 слайд

Назарларыңызға рақмет!

26 слайд

Назарларыңызға рақмет!

шағым қалдыра аласыз

Бұл курс Қазақстан Республикасы Оқу-ағарту министрлігімен келісілген

Бұл курс Қазақстан Республикасы Оқу-ағарту министрлігімен келісілген