Информационная Безопасность в Казахстане: Обзор Законодательства и Тенденций

Дипломдар мен сертификаттарды алып үлгеріңіз!

1 слайд

Информационная

Безопасность в

Казахстане: Обзор

Законодательства и

Тенденций

Данная презентация посвящена информационной

безопасности в Казахстане, с акцентом на

законодательные основы, ключевые тенденции и

современные вызовы в этой области.

1 слайд

Информационная Безопасность в Казахстане: Обзор Законодательства и Тенденций Данная презентация посвящена информационной безопасности в Казахстане, с акцентом на законодательные основы, ключевые тенденции и современные вызовы в этой области.

2 слайд

Ключевые Задачи Информационной

Безопасности

Защита

Конфиденциальн

ой Информации

Обеспечение

сохранности

конфиденциальных

данных и

предотвращение

несанкционированно

го доступа к ним.

Сведение к

Минимуму Рисков

Утечки Данных

Предотвращение

утечки данных,

кражи и

несанкционированно

го использования

информации.

Обеспечение

Стабильной

Работы

Информационных

Систем

Гарантия

бесперебойной

работы

информационных

систем,

предотвращение

сбоев и атак.

Соблюдение

Законодательства

и Стандартов

Соответствие

нормативно-

правовым актам и

стандартам в

области

информационной

безопасности.

2 слайд

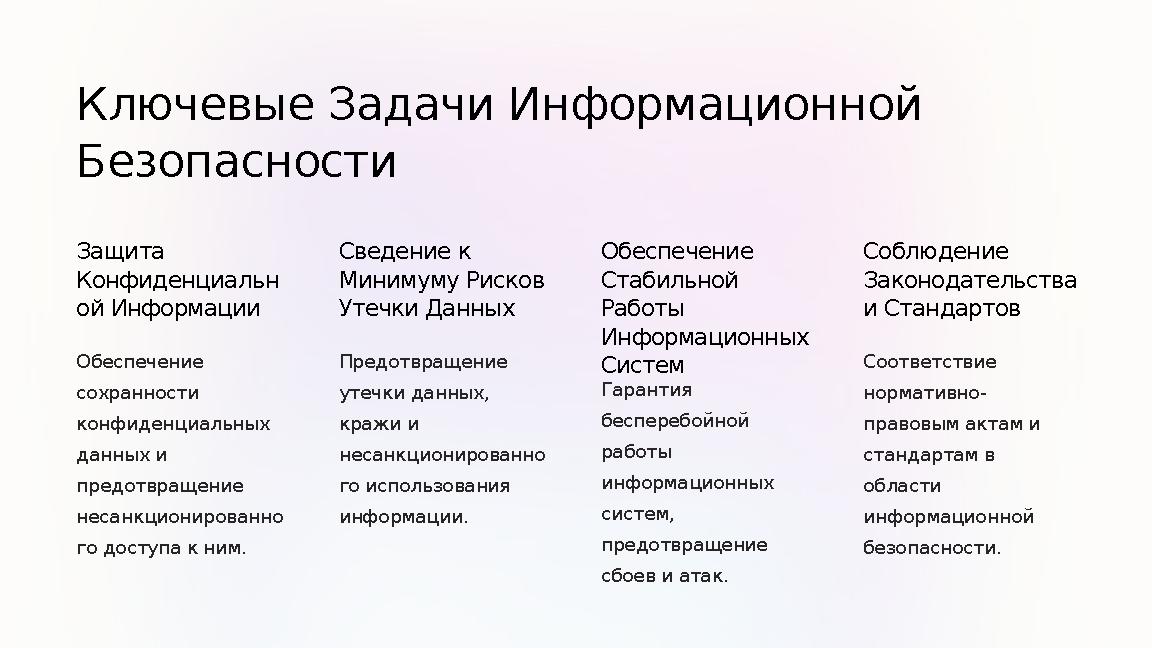

Ключевые Задачи Информационной Безопасности Защита Конфиденциальн ой Информации Обеспечение сохранности конфиденциальных данных и предотвращение несанкционированно го доступа к ним. Сведение к Минимуму Рисков Утечки Данных Предотвращение утечки данных, кражи и несанкционированно го использования информации. Обеспечение Стабильной Работы Информационных Систем Гарантия бесперебойной работы информационных систем, предотвращение сбоев и атак. Соблюдение Законодательства и Стандартов Соответствие нормативно- правовым актам и стандартам в области информационной безопасности.

3 слайд

Методы Достижения Целей

Информационной Безопасности

Шифрование

Преобразование данных в нечитаемый формат, доступный только с помощью ключа.

Контроль Доступа

Ограничение доступа к информации на основе ролей и полномочий пользователей.

Аутентификация и Авторизация

Проверка личности пользователя и предоставление ему

соответствующих прав доступа.

Аудит Безопасности

Регулярная проверка системы безопасности для выявления

уязвимостей и нарушений.

3 слайд

Методы Достижения Целей Информационной Безопасности Шифрование Преобразование данных в нечитаемый формат, доступный только с помощью ключа. Контроль Доступа Ограничение доступа к информации на основе ролей и полномочий пользователей. Аутентификация и Авторизация Проверка личности пользователя и предоставление ему соответствующих прав доступа. Аудит Безопасности Регулярная проверка системы безопасности для выявления уязвимостей и нарушений.

4 слайд

Примеры Решений для Задач

Информационной Безопасности

VPN

Виртуальная частная сеть (VPN) обеспечивает безопасное соединение между устройствами и сетью, шифруя

данные и скрывая IP-адрес.

Двухфакторная аутентификация (2FA)

Дополнительный уровень безопасности, требующий от пользователя ввода второго фактора, например, кода

из SMS или приложения.

Брандмауэр

Защищает сеть от несанкционированного доступа, блокируя входящие и исходящие соединения, не

соответствующие заданным правилам.

Шифрование Данных

Преобразование данных в нечитаемый формат, доступный только с помощью ключа, защищая их от

несанкционированного доступа.

4 слайд

Примеры Решений для Задач Информационной Безопасности VPN Виртуальная частная сеть (VPN) обеспечивает безопасное соединение между устройствами и сетью, шифруя данные и скрывая IP-адрес. Двухфакторная аутентификация (2FA) Дополнительный уровень безопасности, требующий от пользователя ввода второго фактора, например, кода из SMS или приложения. Брандмауэр Защищает сеть от несанкционированного доступа, блокируя входящие и исходящие соединения, не соответствующие заданным правилам. Шифрование Данных Преобразование данных в нечитаемый формат, доступный только с помощью ключа, защищая их от несанкционированного доступа.

5 слайд

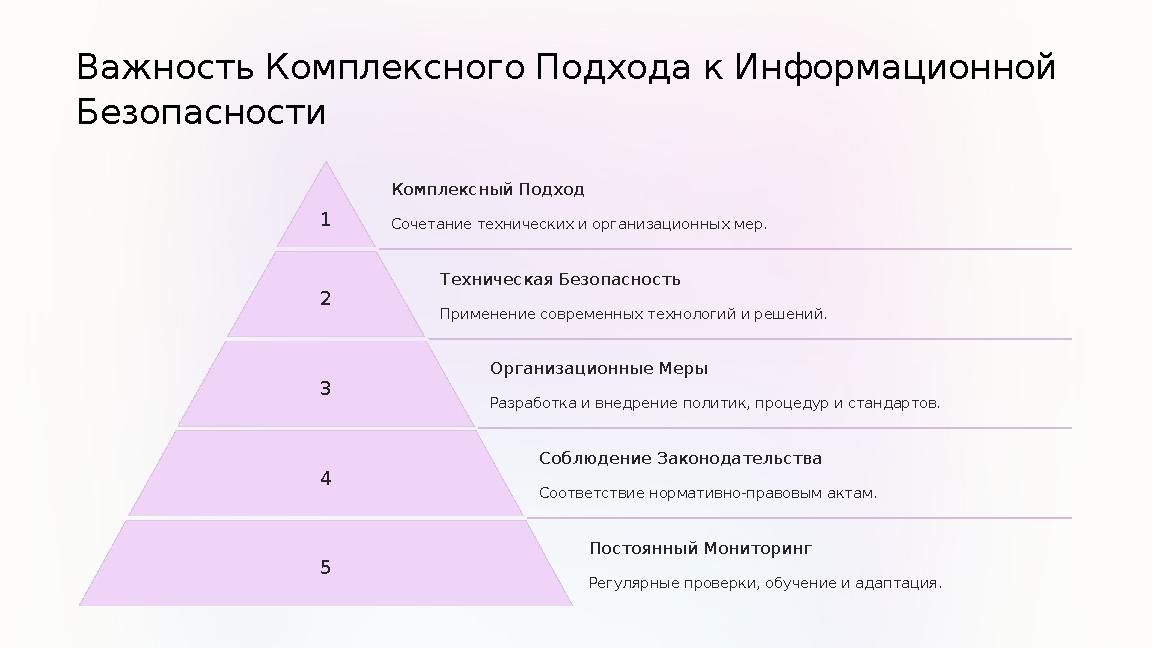

Важность Комплексного Подхода к Информационной

Безопасности

1

Комплексный Подход

Сочетание технических и организационных мер.

2

Техническая Безопасность

Применение современных технологий и решений.

3

Организационные Меры

Разработка и внедрение политик, процедур и стандартов.

4

Соблюдение Законодательства

Соответствие нормативно-правовым актам.

5

Постоянный Мониторинг

Регулярные проверки, обучение и адаптация.

5 слайд

Важность Комплексного Подхода к Информационной Безопасности 1 Комплексный Подход Сочетание технических и организационных мер. 2 Техническая Безопасность Применение современных технологий и решений. 3 Организационные Меры Разработка и внедрение политик, процедур и стандартов. 4 Соблюдение Законодательства Соответствие нормативно-правовым актам. 5 Постоянный Мониторинг Регулярные проверки, обучение и адаптация.

6 слайд

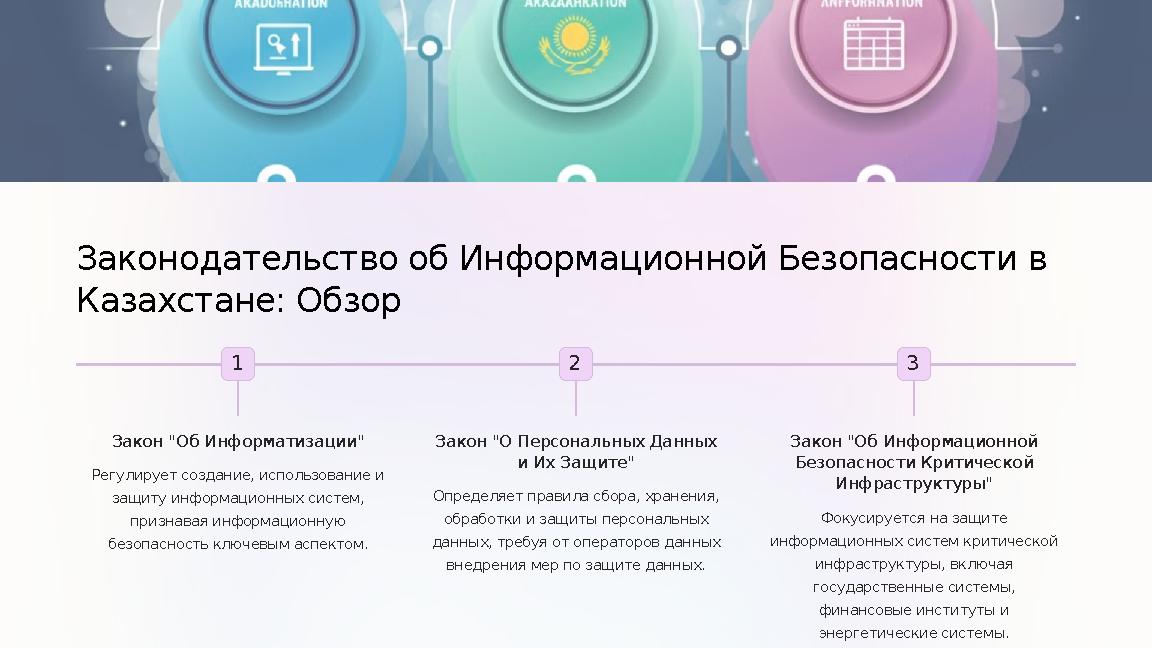

Законодательство об Информационной Безопасности в

Казахстане: Обзор

1

Закон "Об Информатизации"

Регулирует создание, использование и

защиту информационных систем,

признавая информационную

безопасность ключевым аспектом.

2

Закон "О Персональных Данных

и Их Защите"

Определяет правила сбора, хранения,

обработки и защиты персональных

данных, требуя от операторов данных

внедрения мер по защите данных.

3

Закон "Об Информационной

Безопасности Критической

Инфраструктуры"

Фокусируется на защите

информационных систем критической

инфраструктуры, включая

государственные системы,

финансовые институты и

энергетические системы.

6 слайд

Законодательство об Информационной Безопасности в Казахстане: Обзор 1 Закон "Об Информатизации" Регулирует создание, использование и защиту информационных систем, признавая информационную безопасность ключевым аспектом. 2 Закон "О Персональных Данных и Их Защите" Определяет правила сбора, хранения, обработки и защиты персональных данных, требуя от операторов данных внедрения мер по защите данных. 3 Закон "Об Информационной Безопасности Критической Инфраструктуры" Фокусируется на защите информационных систем критической инфраструктуры, включая государственные системы, финансовые институты и энергетические системы.

7 слайд

Закон "Об Информатизации"

1

Регулирование

Информационных Систем

Закон регулирует создание,

использование и защиту

информационных систем в

Казахстане.

2

Информационная

Безопасность как Ключевой

Аспект

Признает информационную

безопасность как неотъемлемую

часть функционирования

информационных систем.

3

Критерии Информационной

Безопасности для

Государственных Систем

Определяет критерии

информационной безопасности,

которые должны соблюдаться

государственными

информационными системами.

7 слайд

Закон "Об Информатизации" 1 Регулирование Информационных Систем Закон регулирует создание, использование и защиту информационных систем в Казахстане. 2 Информационная Безопасность как Ключевой Аспект Признает информационную безопасность как неотъемлемую часть функционирования информационных систем. 3 Критерии Информационной Безопасности для Государственных Систем Определяет критерии информационной безопасности, которые должны соблюдаться государственными информационными системами.

8 слайд

Закон "О Персональных Данных и Их Защите"

1

Регулирование Персональных Данных

Закон устанавливает правила сбора, хранения, обработки и защиты персональных данных в Казахстане.

2

Обязанности Операторов Данных

Операторы данных обязаны внедрять меры по защите персональных данных, включая

технические и организационные меры.

3

Уведомление Органов

Операторы данных должны уведомлять соответствующие органы о

сборе, обработке и использовании персональных данных.

4

Техническая и Организационная Защита

Закон требует от операторов данных внедрения

технических и организационных мер для обеспечения

безопасности персональных данных.

8 слайд

Закон "О Персональных Данных и Их Защите" 1 Регулирование Персональных Данных Закон устанавливает правила сбора, хранения, обработки и защиты персональных данных в Казахстане. 2 Обязанности Операторов Данных Операторы данных обязаны внедрять меры по защите персональных данных, включая технические и организационные меры. 3 Уведомление Органов Операторы данных должны уведомлять соответствующие органы о сборе, обработке и использовании персональных данных. 4 Техническая и Организационная Защита Закон требует от операторов данных внедрения технических и организационных мер для обеспечения безопасности персональных данных.

9 слайд

Закон "Об Информационной

Безопасности Критической

Инфраструктуры"

1

Защита Критической Инфраструктуры

Закон направлен на защиту информационных систем, критически

важных для функционирования страны, включая государственные

системы, финансовые институты и энергетические системы.

2

Требования к Кибербезопасности

Закон устанавливает требования к кибербезопасности для операторов

критической инфраструктуры, включая обязательные меры по защите

данных и регулярные аудиты безопасности.

3

Соблюдение Стандартов

Закон требует от операторов критической инфраструктуры

соблюдения национальных и международных стандартов

информационной безопасности.

9 слайд

Закон "Об Информационной Безопасности Критической Инфраструктуры" 1 Защита Критической Инфраструктуры Закон направлен на защиту информационных систем, критически важных для функционирования страны, включая государственные системы, финансовые институты и энергетические системы. 2 Требования к Кибербезопасности Закон устанавливает требования к кибербезопасности для операторов критической инфраструктуры, включая обязательные меры по защите данных и регулярные аудиты безопасности. 3 Соблюдение Стандартов Закон требует от операторов критической инфраструктуры соблюдения национальных и международных стандартов информационной безопасности.

10 слайд

ГОСТы и Стандарты в

Информационной

Безопасности

Национальные Стандарты (ГОСТы)

Казахстан использует национальные стандарты (ГОСТы) для

регулирования информационной безопасности.

Гармонизация со Стандартами ISO

ГОСТы гармонизированы с международными стандартами, такими

как ISO/IEC 27001, для обеспечения совместимости и лучшей

практики.

Требования к Информационной Безопасности

ГОСТы устанавливают требования к политике информационной

безопасности, защите данных, управлению рисками и аудитам

безопасности.

10 слайд

ГОСТы и Стандарты в Информационной Безопасности Национальные Стандарты (ГОСТы) Казахстан использует национальные стандарты (ГОСТы) для регулирования информационной безопасности. Гармонизация со Стандартами ISO ГОСТы гармонизированы с международными стандартами, такими как ISO/IEC 27001, для обеспечения совместимости и лучшей практики. Требования к Информационной Безопасности ГОСТы устанавливают требования к политике информационной безопасности, защите данных, управлению рисками и аудитам безопасности.

11 слайд

Закон "О Связи"

Защита Информации в Канале Связи

Закон регулирует защиту информации,

передаваемой через каналы связи, включая

интернет, телефонные сети и другие средства

коммуникации.

Требования к Безопасности Сети

Закон устанавливает требования к безопасности

сетей связи, включая защиту от

несанкционированного доступа, перехвата и

модификации данных.

Конфиденциальность и Целостность

Закон гарантирует конфиденциальность и

целостность информации, передаваемой через

каналы связи, защищая ее от

несанкционированного доступа и изменения.

11 слайд

Закон "О Связи" Защита Информации в Канале Связи Закон регулирует защиту информации, передаваемой через каналы связи, включая интернет, телефонные сети и другие средства коммуникации. Требования к Безопасности Сети Закон устанавливает требования к безопасности сетей связи, включая защиту от несанкционированного доступа, перехвата и модификации данных. Конфиденциальность и Целостность Закон гарантирует конфиденциальность и целостность информации, передаваемой через каналы связи, защищая ее от несанкционированного доступа и изменения.

12 слайд

Правительственные Регламенты и Директивы

1

Постановления Правительства

Регулируют деятельность в

сфере кибербезопасности.

2

Концепция "Киберщит

Казахстана"

Нацелена на защиту

национальных информационных

ресурсов.

3

Национальная Система

Управления Инцидентами

Создана для эффективного

реагирования на инциденты в

сфере информационной

безопасности.

12 слайд

Правительственные Регламенты и Директивы 1 Постановления Правительства Регулируют деятельность в сфере кибербезопасности. 2 Концепция "Киберщит Казахстана" Нацелена на защиту национальных информационных ресурсов. 3 Национальная Система Управления Инцидентами Создана для эффективного реагирования на инциденты в сфере информационной безопасности.

13 слайд

Обязательные Меры Безопасности для

Операторов Критической

Инфраструктуры

Разработка и Внедрение Планов Информационной Безопасности

Операторы должны разработать и внедрить комплексные планы информационной

безопасности, охватывающие все аспекты защиты данных и систем.

Регулярное Тестирование Уязвимостей

Необходимо проводить регулярное тестирование на уязвимости для выявления и

устранения потенциальных угроз безопасности.

Аудит Безопасности

Операторы обязаны проводить регулярные аудиты безопасности для проверки

соответствия установленным стандартам и выявления нарушений.

Сертификация Программных Обеспечений и Услуг

Программные обеспечения и услуги, используемые в информационных системах

критической инфраструктуры, должны быть сертифицированы на соответствие

требованиям информационной безопасности.

13 слайд

Обязательные Меры Безопасности для Операторов Критической Инфраструктуры Разработка и Внедрение Планов Информационной Безопасности Операторы должны разработать и внедрить комплексные планы информационной безопасности, охватывающие все аспекты защиты данных и систем. Регулярное Тестирование Уязвимостей Необходимо проводить регулярное тестирование на уязвимости для выявления и устранения потенциальных угроз безопасности. Аудит Безопасности Операторы обязаны проводить регулярные аудиты безопасности для проверки соответствия установленным стандартам и выявления нарушений. Сертификация Программных Обеспечений и Услуг Программные обеспечения и услуги, используемые в информационных системах критической инфраструктуры, должны быть сертифицированы на соответствие требованиям информационной безопасности.

14 слайд

Административная и Уголовная

Ответственность

Административная Ответственность

Нарушение законодательства об

информационной безопасности может привести

к административным санкциям, таким как

штрафы за несанкционированное

использование персональных данных, утечку

данных и недостаточную защиту критических

систем.

Уголовная Ответственность

В некоторых случаях, серьезные нарушения,

такие как кража данных, кибератаки и другие

преступления, могут привести к уголовному

преследованию и более серьезным наказаниям,

включая лишение свободы.

14 слайд

Административная и Уголовная Ответственность Административная Ответственность Нарушение законодательства об информационной безопасности может привести к административным санкциям, таким как штрафы за несанкционированное использование персональных данных, утечку данных и недостаточную защиту критических систем. Уголовная Ответственность В некоторых случаях, серьезные нарушения, такие как кража данных, кибератаки и другие преступления, могут привести к уголовному преследованию и более серьезным наказаниям, включая лишение свободы.

15 слайд

Ключевые Выводы: Холистический Подход

к Информационной Безопасности

Непрерывный

Процесс

Информационная

безопасность - это

непрерывный процесс,

требующий постоянного

мониторинга и

адаптации.

Совместные Усилия

Сочетание технических

и организационных мер

является ключевым для

эффективной

информационной

безопасности.

Проактивные Меры

Обучение, повышение

осведомленности и

проактивные меры

играют решающую роль

в смягчении рисков.

Соблюдение

Законодательства

Соблюдение законов и

стандартов является

жизненно важным для

обеспечения законного

и этичного обращения с

данными.

15 слайд

Ключевые Выводы: Холистический Подход к Информационной Безопасности Непрерывный Процесс Информационная безопасность - это непрерывный процесс, требующий постоянного мониторинга и адаптации. Совместные Усилия Сочетание технических и организационных мер является ключевым для эффективной информационной безопасности. Проактивные Меры Обучение, повышение осведомленности и проактивные меры играют решающую роль в смягчении рисков. Соблюдение Законодательства Соблюдение законов и стандартов является жизненно важным для обеспечения законного и этичного обращения с данными.

16 слайд

Важность Сильной Культуры

Безопасности

Осведомленность Сотрудников

Ключевым фактором является осведомленность сотрудников о

политиках безопасности и их важности.

Приверженность Политикам

Сотрудники должны строго соблюдать политики безопасности, чтобы

защитить информацию и системы.

Культура Бдительности

Поощрение культуры бдительности и своевременного сообщения о

подозрительной активности.

Регулярное Обучение

Регулярное обучение и повышение квалификации сотрудников по

вопросам безопасности.

16 слайд

Важность Сильной Культуры Безопасности Осведомленность Сотрудников Ключевым фактором является осведомленность сотрудников о политиках безопасности и их важности. Приверженность Политикам Сотрудники должны строго соблюдать политики безопасности, чтобы защитить информацию и системы. Культура Бдительности Поощрение культуры бдительности и своевременного сообщения о подозрительной активности. Регулярное Обучение Регулярное обучение и повышение квалификации сотрудников по вопросам безопасности.

17 слайд

Роль Технологий в

Информационной

Безопасности

1

Современные Инструменты

Современные инструменты и решения повышают

уровень безопасности.

2

Примеры

Примеры: программное обеспечение для

шифрования, системы обнаружения вторжений,

брандмауэры.

3

Эволюция Технологий

Важно идти в ногу с развитием технологий и угроз.

17 слайд

Роль Технологий в Информационной Безопасности 1 Современные Инструменты Современные инструменты и решения повышают уровень безопасности. 2 Примеры Примеры: программное обеспечение для шифрования, системы обнаружения вторжений, брандмауэры. 3 Эволюция Технологий Важно идти в ногу с развитием технологий и угроз.

18 слайд

Создание Сильной Культуры Безопасности

1

Осведомленность Сотрудников

Ключевым фактором является осведомленность сотрудников о политиках безопасности и их важности.

2

Приверженность Политикам

Сотрудники должны строго соблюдать политики безопасности, чтобы защитить

информацию и системы.

3

Культура Бдительности

Поощрение культуры бдительности и своевременного сообщения о

подозрительной активности.

4

Регулярное Обучение

Регулярное обучение и повышение квалификации

сотрудников по вопросам безопасности.

18 слайд

Создание Сильной Культуры Безопасности 1 Осведомленность Сотрудников Ключевым фактором является осведомленность сотрудников о политиках безопасности и их важности. 2 Приверженность Политикам Сотрудники должны строго соблюдать политики безопасности, чтобы защитить информацию и системы. 3 Культура Бдительности Поощрение культуры бдительности и своевременного сообщения о подозрительной активности. 4 Регулярное Обучение Регулярное обучение и повышение квалификации сотрудников по вопросам безопасности.

19 слайд

Будущие Тенденции в

Информационной Безопасности

Все Более Сложные Киберугрозы

Киберпреступники постоянно совершенствуют свои методы, создавая более

сложные и изощренные атаки, требующие более продвинутых мер защиты.

Акцент на Конфиденциальность Данных и Соответствие

Законодательство о защите данных становится все строже, требуя от

организаций внедрения строгих мер по защите конфиденциальности и

соблюдению нормативных требований.

Рост Искусственного Интеллекта и Машинного Обучения в Безопасности

Искусственный интеллект и машинное обучение все чаще используются для

обнаружения угроз, анализа данных и автоматизации задач безопасности.

Эволюция Роли Кибербезопасности в Цифровой Эпохе

Кибербезопасность становится все более важной в условиях растущей

цифровизации, охватывая все больше аспектов жизни и бизнеса.

19 слайд

Будущие Тенденции в Информационной Безопасности Все Более Сложные Киберугрозы Киберпреступники постоянно совершенствуют свои методы, создавая более сложные и изощренные атаки, требующие более продвинутых мер защиты. Акцент на Конфиденциальность Данных и Соответствие Законодательство о защите данных становится все строже, требуя от организаций внедрения строгих мер по защите конфиденциальности и соблюдению нормативных требований. Рост Искусственного Интеллекта и Машинного Обучения в Безопасности Искусственный интеллект и машинное обучение все чаще используются для обнаружения угроз, анализа данных и автоматизации задач безопасности. Эволюция Роли Кибербезопасности в Цифровой Эпохе Кибербезопасность становится все более важной в условиях растущей цифровизации, охватывая все больше аспектов жизни и бизнеса.

20 слайд

Заключительные Замечания:

Построение Безопасного

Будущего

Непрерывный Процесс

Информационная безопасность - это не конечная цель, а

постоянный процесс, требующий постоянного мониторинга и

адаптации к новым угрозам и технологиям.

Проактивные Стратегии

Проактивные и адаптивные стратегии являются ключевыми для

обеспечения эффективной информационной безопасности.

Инновации и Культура Безопасности

Принимая инновации, формируя сильную культуру безопасности

и опережая угрозы, мы можем создать более безопасный

цифровой мир.

20 слайд

Заключительные Замечания: Построение Безопасного Будущего Непрерывный Процесс Информационная безопасность - это не конечная цель, а постоянный процесс, требующий постоянного мониторинга и адаптации к новым угрозам и технологиям. Проактивные Стратегии Проактивные и адаптивные стратегии являются ключевыми для обеспечения эффективной информационной безопасности. Инновации и Культура Безопасности Принимая инновации, формируя сильную культуру безопасности и опережая угрозы, мы можем создать более безопасный цифровой мир.