Меры безопасности при работе в сети

#1 слайд

1 слайд

#2 слайд

•объяснять значения терминов

«информационная

безопасность»,

«конфиденциальность»,

«целостность» и «доступность»

Меры безопасности при работе в сети

Критерии

успеха

2 слайд

•объяснять значения терминов «информационная безопасность», «конфиденциальность», «целостность» и «доступность» Меры безопасности при работе в сети Критерии успеха

#3 слайд

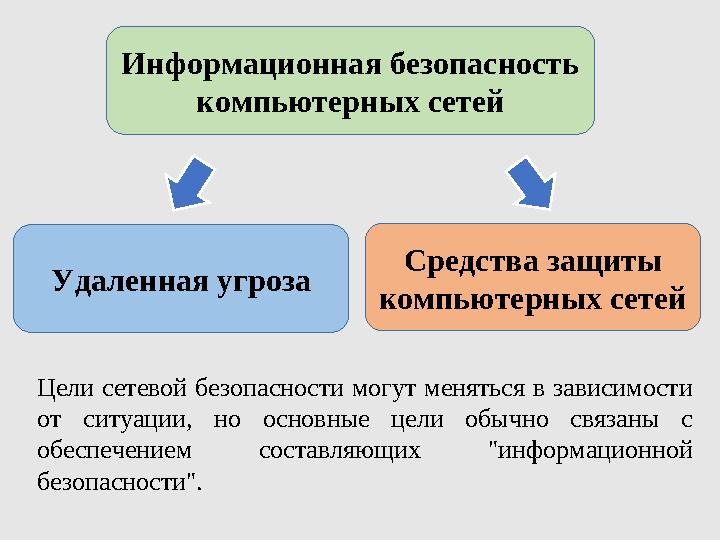

Информационная безопасность

компьютерных сетей

Средства защиты

компьютерных сетей

Удаленная угроза

Цели сетевой безопасности могут меняться в зависимости

от ситуации, но основные цели обычно связаны с

обеспечением составляющих "информационной

безопасности".

3 слайд

Информационная безопасность компьютерных сетей Средства защиты компьютерных сетей Удаленная угроза Цели сетевой безопасности могут меняться в зависимости от ситуации, но основные цели обычно связаны с обеспечением составляющих "информационной безопасности".

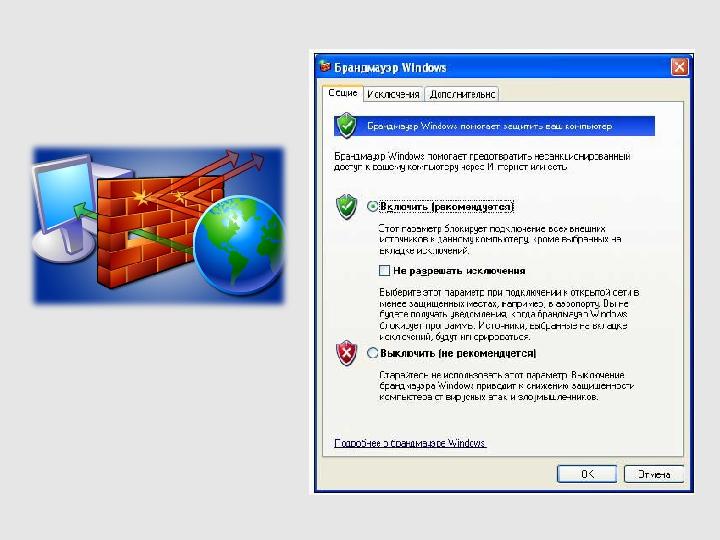

#4 слайд

Политика безопасности - это комплекс мер и активных

действий по управлению и совершенствованию систем

и технологий безопасности, включая информационную

безопасность.

Организационная защита

Техническая

Аппаратная

Программная

защита

4 слайд

Политика безопасности - это комплекс мер и активных действий по управлению и совершенствованию систем и технологий безопасности, включая информационную безопасность. Организационная защита Техническая Аппаратная Программная защита

#5 слайд

Групповая работа

Найдите информацию из ресурсов интернета и

опишите следующие факторы:

Организационная защита

Технические средства защиты информации

Аппаратные средства защиты информации

Программные средства защиты информации

5 слайд

Групповая работа Найдите информацию из ресурсов интернета и опишите следующие факторы: Организационная защита Технические средства защиты информации Аппаратные средства защиты информации Программные средства защиты информации

#6 слайд

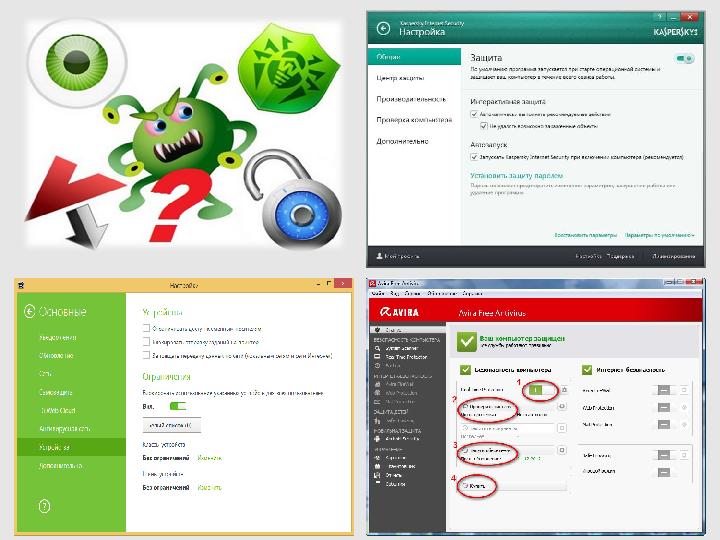

Виды антивирусных программ

Детекторы

Фильтры

Программы-доктора или фаги

Ревизоры

Сторожа

Программы-вакцины

6 слайд

Виды антивирусных программ Детекторы Фильтры Программы-доктора или фаги Ревизоры Сторожа Программы-вакцины

#7 слайд

Недостатки антивирусных программ

Ни одна из существующих антивирусных технологий не

может обеспечить полной защиты от вирусов.

Антивирусная программа забирает часть вычислительных

ресурсов системы, нагружая центральный процессор и

жёсткий диск.

Антивирусные программы могут видеть угрозу там, где её

нет (ложные срабатывания).

Антивирусные программы загружают обновления

из Интернета, тем самым расходуя трафик.

Различные методы шифрования и упаковки вредоносных

программ делают даже известные вирусы не

обнаруживаемыми антивирусным программным

обеспечением.

7 слайд

Недостатки антивирусных программ Ни одна из существующих антивирусных технологий не может обеспечить полной защиты от вирусов. Антивирусная программа забирает часть вычислительных ресурсов системы, нагружая центральный процессор и жёсткий диск. Антивирусные программы могут видеть угрозу там, где её нет (ложные срабатывания). Антивирусные программы загружают обновления из Интернета, тем самым расходуя трафик. Различные методы шифрования и упаковки вредоносных программ делают даже известные вирусы не обнаруживаемыми антивирусным программным обеспечением.

#8 слайд

Понятие компьютерного вируса

Компьютерный вирус – это специальная программа,

наносящая заведомый вред компьютеру, на котором она

запускается на выполнение, или другим компьютерам в

сети.

Основной функцией вируса является его размножение.

8 слайд

Понятие компьютерного вируса Компьютерный вирус – это специальная программа, наносящая заведомый вред компьютеру, на котором она запускается на выполнение, или другим компьютерам в сети. Основной функцией вируса является его размножение.

#9 слайд

Вредоносные программы

Троянский конь

Виды деструктивных действий:

•Уничтожение информации

•Перехват и передача информации

•Целенаправленное изменение программы

Черви

9 слайд

Вредоносные программы Троянский конь Виды деструктивных действий: •Уничтожение информации •Перехват и передача информации •Целенаправленное изменение программы Черви

#10 слайд

•идентификация — это называние лицом себя

системе;

•аутентификация — это установление

соответствия лица названному им идентификатору;

•авторизация — предоставление этому лицу

возможностей в соответствие с положенными ему

правами или проверка наличия прав при попытке

выполнить какое-либо действие

10 слайд

•идентификация — это называние лицом себя системе; •аутентификация — это установление соответствия лица названному им идентификатору; •авторизация — предоставление этому лицу возможностей в соответствие с положенными ему правами или проверка наличия прав при попытке выполнить какое-либо действие

#11 слайд

11 слайд

#12 слайд

12 слайд

#13 слайд

Исследовательская работа

Найдите информацию из ресурсов интернета и

опишите следующие факторы:

глобальная связанность;

разнородность корпоративных информацион-

ных систем;

распространение технологии "клиент/сервер".

13 слайд

Исследовательская работа Найдите информацию из ресурсов интернета и опишите следующие факторы: глобальная связанность; разнородность корпоративных информацион- ных систем; распространение технологии "клиент/сервер".

#14 слайд

Задание в группах

1.Почему подключение к глобальной ком-

пьютерной сети Интернет представляет

собой угрозу для информационной

безопасности?

2.Охарактеризуйте угрозы информационной

безопасности: раскрытия целостности,

отказ в обслуживании?

14 слайд

Задание в группах 1.Почему подключение к глобальной ком- пьютерной сети Интернет представляет собой угрозу для информационной безопасности? 2.Охарактеризуйте угрозы информационной безопасности: раскрытия целостности, отказ в обслуживании?

#15 слайд

Оцени свое «попадание в цель» на уроке

15 слайд

Оцени свое «попадание в цель» на уроке

шағым қалдыра аласыз

Бұл курс Қазақстан Республикасы Оқу-ағарту министрлігімен келісілген

Бұл курс Қазақстан Республикасы Оқу-ағарту министрлігімен келісілген